برای اینکه بتوانید گوشی های آیفون را غیرقابل هک کنید با ادامه همراه بمانید تا سوال آیا گوشی های آیفون هک می شوند؟ را پاسخ دهیم.

آیفون به دلیل داشتن فشار محکم اپل در اکوسیستم ، به عنوان یک وسیله متمرکز بر امنیت (بخشی از آن) شهرت کسب کرده است، اما هیچ دستگاهی در امنیت کامل نیست. بنابراین ، آیا آیفون هک می شود؟ خطرات هک شدن آیفون چیست؟ با تک تیپ همراه باشید.

معنی “هک کردن” آیفون چیست؟

هک کردن یک اصطلاح سست است که غالباً به صورت نادرست استفاده می شود. به طور سنتی ، این امر به دستیابی غیرقانونی دسترسی به یک شبکه سیستمی اشاره دارد. با هک کردن آیفون می توان به موارد زیر دسترسی داشت:

- دسترسی به اطلاعات شخصی که در آیفون ذخیره شده است.

- بدون آگاهی و رضایت مالک ، مانیتور یا استفاده از آیفون از راه دور.

- نحوه کار یک آیفون با استفاده از نرمافزار یا سختافزار اضافی را تغییر دهید.

از نظر فنی ، شاید کسی حدس می زند رمز عبور دستگاهش می تواند هک شده باشد. نصب نرمافزار مانیتورینگ در آیفون شما به گونه ای که شخصی بتواند از فعالیتهای شما جاسوسی کند ممکن است کاری باشد که هکر منتظر از تا شما انجام دهید.

جیلبریک کردن آیفون یا نصب سیستم عامل سفارشی در آیفون نیز باعث کاهش امنیت دستگاه می شود . این یکی از تعاریف مدرن تر برای هک کردن است ، اما از آن استفاده می شود. بسیاری از افراد با نصب نسخه اصلاح شده iOS برای حذف محدودیت های اپل ، باعث شده اند که آیفون های آن ها هک شود.

بدافزار (ویروس) مشکل دیگری است که باعث کاهش امنیت آیفون شما می شود. نه تنها برنامه های موجود در اپ استور اپل به عنوان بدافزار طبقهبندی شده اند ، بلکه سوء استفاده های مرورگر وب اپل یعنی سافاری مشاهده شده است. این به هکرها اجازه می دهد تا جاسوسی را که دور از اقدامات امنیتی اپل بوده و اطلاعات شخصی را سرقت می کنند ، جاسوسی نصب کنند.

جیلبریک کردن دستگاه آیفون شما مشکل بزرگی است، زیر دیگر آپدیتی برای دستگاه عرضه نمی شود. اگر دستگاه خود را به روز نگه دارید ، به احتمال زیاد در برابر هر نوع هک که به روش جیلبریک تکیه می کند “ایمن” هستید.

با این حال ، هیچ دلیلی برای پایین آمدن امنیت دستگاه شما نیست. گروه های هک ، دولت ها و سازمان های اجرای قانون همه علاقه مند هستند راه هایی در مورد حمایت های اپل پیدا کنند. هر کدام از آنها می توانند هر لحظه مشکل یا باگی را کشف کنند و به اپل یا عموم اطلاع ندهند.

آیفون شما از راه دور قابل استفاده نیست

اپل اجازه نمی دهد کسی از طریق برنامه های دسترسی از راه دور مانند TeamViewer یک آیفون را از راه دور کنترل کند. در حالی که macOS با سرور شبکه محاسباتی (VNC) شبکه مجازی نصب شده است که به شما امکان می دهد دستگاه مک خود را از راه دور کنترل کنید ، در iOS امکانپذیر نیست.

این بدان معنی است که شما نمی توانید آیفون کسی را کنترل کنید بدون اینکه ابتدا آن را جیلبریک کنید. سرورهای VNC برای آیفون های جیلبریک شده وجود دارد که این قابلیت را فعال می کند.

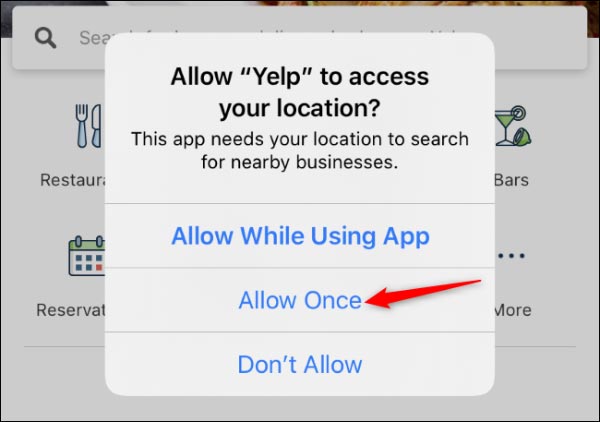

iOS از یک سیستم مجوز قوی برای دسترسی صریح برنامه ها به سرویس ها و اطلاعات خاص استفاده می کند. هنگامی که برای اولین بار یک برنامه جدید نصب می کنید ، اغلب از شما خواسته می شود تا به خدمات موقعیت مکانی یا دوربین iOS مجوز دهید. برنامه ها به معنای واقعی کلمه نمی توانند بدون اجازه صریح شما به این اطلاعات دسترسی پیدا کنند.

هیچ سطح اجازه ای در iOS وجود ندارد که دسترسی کامل به سیستم را داشته باشد. هر برنامه جدا شده است ، به این معنی که این نرمافزار از بقیه سیستم در یک محیط امن “sandbox” جدا شده است. این امر از تأثیرگذاری برنامه های مضر به بقیه سیستم ، از جمله محدود کردن دسترسی به اطلاعات شخصی و داده های برنامه جلوگیری می کند.

همیشه باید نسبت به مجوزهایی که به یک برنامه اعطا می کنید احتیاط کنید. به عنوان مثال ، برنامه ای مانند Facebook می خواهد به مخاطبین شما دسترسی داشته باشد ، اما نیازی به این دسترسی نیست. پس از دسترسی به این اطلاعات ، برنامه می تواند هر آنچه را که می خواهد با آن داده ها انجام دهد ، از جمله بارگذاری آن در یک سرور خصوصی و ذخیرهسازی آن برای همیشه.

در حالی که این نگرانی در مورد حملات به دستگاه شما از منابع غیر آزار دهنده طبیعی است ، احتمالاً بیشتر در معرض خطر قرار دادن اطلاعات شخصی خود به یک برنامه “ایمن” هستید که به سادگی از شما خواسته شده است. مجوزهای برنامه آیفون خود را به طور مرتب مرور کنید و همیشه قبل از موافقت با خواسته های برنامه ، دو بار فکر کنید.

افزایش امنیت آپل آیدی و iCloud

اپل آیدی شما (که حساب iCloud شماست) احتمالاً نسبت به آیفون شما مستعد مداخله در خارج است. مانند هر حساب آنلاین ، بسیاری از برنامه های جانبی می توانند اعتبارنامه شما را دریافت کنند.

احتمالاً قبلاً احراز هویت دو عاملی (2FA) را در اپل آیدی خود فعال کرده اید. با این وجود اگر فعال نکرده اید مراحل زیر را دنبال کنید:

- ابتدا به تنظیمات دستگاه بروید ،

- روی نام خود کلیک کنید ،

- گزینه [ Password and Security ] را انتخاب کنید.

- سپس گزینه [ Turn on Two-Factor Authentication ] ضربه بزنید تا اگر قبلاً فعال نشده باشد ، آن را تنظیم کنید.

در آینده ، هر زمان که به اکانت اپل آیدی یا حساب iCloud خود وارد شوید ، باید کدی که به دستگاه یا شماره تلفن شما ارسال می شود را وارد کنید. این امر باعث می شود شخصی حتی اگر رمز ورود به حساب شما را بداند ، نتواند وارد حساب شما شود.

حتی ویژگی تایید هویت دو مرحله ای ( 2FA ) مستعد حملات مهندسی اجتماعی است. از مهندسی اجتماعی برای انتقال کد ارسال شده به شماره تلفن استفاده می کنند. اگر آنها از قبل رمزعبور ایمیل شما را بدانند ، می تواند یک هکر احتمالی را به کل زندگی آنلاین شما تبدیل کند.

نرمافزار های جاسوسی آیفون چیست؟

یکی از نزدیکترین موارد برای هک برای تحت تأثیر قرار دادن صاحبان آیفون ، به اصطلاح نرمافزار جاسوسی است. این برنامه ها با دعوت از مردم برای نصب نرمافزار مانیتورینگ بر روی دستگاه ها ، انجام میدهند. اینها به عنوان روشی برای پیگیری فعالیت آیفون شخص دیگری به والدین نگران و همسران مشکوک در بازار عرضه می شود.

این برنامه ها نمی توانند در سیستم عامل iOS عملکرد داشته باشند ، به همین دلیل آنها ابتدا نیاز به جیلبیریک شدن دستگاه دارند.

بعد از اینکه دستگاه جیلبریک شد و سرویس مانیتور نصب شده است ، افراد می توانند از طریق صفحه کنترل های وب از دستگاه های جداگانه جاسوسی کنند. آن شخص هر پیام ارسال شده ، جزئیات تمام تماس های ارسالی و دریافت شده ، و حتی عکس ها یا فیلم های جدید را که با دوربین می گیرند ، مشاهده می کند.

این برنامه ها روی جدیدترین آیفون ها (از جمله XS ، XR ، ۱۱ و آخرین SE) کار نخواهند کرد و فقط برای برخی از دستگاه های iOS 13 که جیلبریک هستند وجود دارد. آنها از لطف اپل به خاطر امنیت بیشتر دستگاه های اخیر ، اپل کار را بسیار دشوار می کنند ، بنابراین در iOS 13 تهدیدات بسیار کم هستند.

وای فای ممکن است هنوز آسیب پذیر باشد

صرف نظر از دستگاهی که شما از آن استفاده می کنید ، شبکه های بی سیم نا امن هنوز یکی از بزرگترین تهدیدات برای امنیت دستگاه های تلفن همراه را تشکیل می دهند. هکرها می توانند (و انجام دهند) از” حملات مرد میانی ” استفاده کنند تا شبکه های بی سیم جعلی و نا امن را برای ایجاد ترافیک تنظیم کنند.

با تجزیه و تحلیل این ترافیک وای فای ، یک هکر ممکن است بتواند اطلاعاتی را که ارسال و دریافت می کنید ، ببیند. اگر این اطلاعات رمزگذاری نشده باشد ، می تواند از رمزهای عبور ، اعتبار ورود به سیستم و سایر اطلاعات حساس استفاده کنید، پیشنهاد می کنیم مقاله افزایش امنیت در وای فای را مشاهده کنید.

باهوش باشید و استفاده از شبکه های بی سیم وای فای نا امن خودداری کنید و هر وقت از شبکه وای فای رایگان و عمومی استفاده می کنید مراقب باشید. برای اطمینان کامل ، ترافیک اینترنت وای فای خود را با فیلتر شکن رمزگذاری کنید.